ಟ್ವೀಟ್ಗಳು

- ಟ್ವೀಟ್ಗಳು, ಪ್ರಸ್ತುತ ಪುಟ.

- ಟ್ವೀಟ್ಗಳು & ಪ್ರತಿಕ್ರಿಯೆಗಳು

- ಮಾಧ್ಯಮ

ನೀವು @pwntester ಅವರನ್ನು ತಡೆಹಿಡಿದಿರುವಿರಿ

ಈ ಟ್ವೀಟ್ಗಳನ್ನು ವೀಕ್ಷಿಸಲು ನೀವು ಖಚಿತವಾಗಿ ಬಯಸುವಿರಾ? ಟ್ವೀಟ್ ವೀಕ್ಷಣೆಯು @pwntester ಅವರ ತಡೆತೆರವುಗೊಳಿಸುವುದಿಲ್ಲ

-

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

Story of my two (but actually three) RCEs in SharePoint in 2018: https://soroush.secproject.com/blog/2018/12/story-of-two-published-rces-in-sharepoint-workflows/ … - it all began with a simple question in Jan. 2018: "have you worked with ysoserial .net?" what a year! Glad https://www.blackhat.com/docs/us-17/thursday/us-17-Munoz-Friday-The-13th-JSON-Attacks-wp.pdf … is in Top 10 Web Hacking Techniques of 2017

@pwntesterಈ ಥ್ರೆಡ್ ತೋರಿಸಿಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

dnSpy 5.0.11 with a security fix for arbitrary code execution was just released (within 6(!) hours after I have reported it). Thanks

@irsdl for the https://www.nccgroup.trust/uk/about-us/newsroom-and-events/blogs/2018/august/aspnet-resource-files-resx-and-deserialisation-issues/ … and@pwntester forhttps://github.com/pwntester/ysoserial.net …ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Thanks to

@irsdl great work there is now a bunch of awesome plugins in#ysoserialnet! And more are comming! Stay tuned!https://twitter.com/irsdl/status/1074634085371400193 …ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

New blog: Beware of Deserialisation in .NET Methods and Classes + Code Execution via Paste! https://bit.ly/2QWjUyC

#Deserialisation #.NET#CodeExecution#Infosecpic.twitter.com/lRMECzCEHJಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

Stealing NTLMv2 hashes using file download vulnerability in web application :) http://www.mannulinux.org/2018/12/how-to-steal-ntlmv2-hashes-using-file.html … Special thanks to

@m3g9tr0n@TheColonial@vanderaj@_wald0@PyroTek3@vysecurity@hackerfantastic@pwntester@byt3bl33d3r@trufae@hexachordanu@be_vvk bhai ji :Dಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

-

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

Remotely dump "Active Directory Domain Controller" machine user database using web shell

https://mannulinux.blogspot.com/2018/12/remotely-dump-active-directory-domain.html …

Special Thanks to

https://mannulinux.blogspot.com/2018/12/remotely-dump-active-directory-domain.html …

Special Thanks to @vanderaj@PyroTek3@vysecurity@hackerfantastic@pwntester@harmj0y@byt3bl33d3r@hexachordanu@be_vvk@Pwsecspirit@g0tmi1kಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

-

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

-

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

"Deserialization Vulnerabilities" Demo and Slides from OWASP Lithuania chapter meeting #10. Binary formatter payload in the demo is based on the blog post and PoC of

@tiraniddo. The xml payload was generated with http://ysoserial.net by@pwntester.ಈ ಥ್ರೆಡ್ ತೋರಿಸಿಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Implemented a new plugin arch for http://ysoserial.net to generate complex payloads. First one is for DNN RCE (CVE-2017-9822). Thanks

@GlitchWitchIO for testing it! Expect new plugins from@irsdl soon! Also new Generator for XAML payload. Give it a tryhttps://github.com/pwntester/ysoserial.net …ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

[100% OFF Offer] for next 48 hours on my Burp Suite Course Check out : https://training.peritusinfosec.com/p/burp-suite-mastery/?product_id=715832&coupon_code=BLACKFRI … (Use coupon code: BLACKFRI at checkout) to get 100% OFF.

#ItTakesACrowd#TogetherWeHitHarder#infosechttps://twitter.com/peritusinfosec/status/1065853637992169472 …ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

-

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

It's finally out! A detailed explanation on how I could've performed a XS-Search attack on Google's bug tracker to find out vulnerable source code https://medium.com/@luanherrera/xs-searching-googles-bug-tracker-to-find-out-vulnerable-source-code-50d8135b7549 …

#BugBounty@GoogleVRPಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

You want to stay relevant as a software developer for the next 10 years? These are 3 major things you should focus on: - SOAP & WS-* specifications - Enterprise Service Bus - AJAX with XML (c) 2008https://twitter.com/beeman_nl/status/1063563907799887874 …

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

In this video I compare two different XSS vectors that were shared on twitter. And I use them to make a point about what I think good research is. And what I think doesn't help anybody - because I find it very misleading and deceptive. https://www.youtube.com/watch?v=eQFbG6CwwdI …pic.twitter.com/AG33UWGT8J

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

The death for many gadgets

https://twitter.com/pyn3rd/status/1063326833511489537 …

https://twitter.com/pyn3rd/status/1063326833511489537 … ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

In Spanish, people who use the internet are

INTERNAUTAS

INTERNAUTAS . This is extremely fucking cool. "Be back in a bit, gonna go explore the internet in my

. This is extremely fucking cool. "Be back in a bit, gonna go explore the internet in my  cause I'm an INTERNAUT."

cause I'm an INTERNAUT."

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

ಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

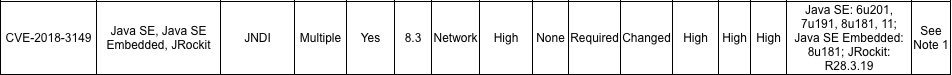

How to own 90% of enterprises and businesses out there: CVE-2018-15957 ColdFusion RCE CVE-2018-1567 WebSphere RCE CVE-2018-3245 WebLogic RCE CVE-2018-14667 JBoss RCE CVE-2018-8421 SharePoint RCE

ಈ ಥ್ರೆಡ್ ತೋರಿಸಿಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು -

Alvaro Muñoz ಅವರು ಮರುಟ್ವೀಟಿಸಿದ್ದಾರೆ

A quick reminder that while you'e busy with the recent WebLogic, JBoss and Sharepoint RCEs, WebSphere also had an RCE (serialization in the SOAP connector) recently. TLDR: readObject() is the new 'or 1=1;-- https://www-01.ibm.com/support/docview.wss?uid=swg22016254 …

ಈ ಥ್ರೆಡ್ ತೋರಿಸಿಧನ್ಯವಾದಗಳು. Twitter ಇದನ್ನು ನಿಮ್ಮ ಕಾಲರೇಖೆಯನ್ನು ಉತ್ತಮಗೊಳಿಸಲು ಬಳಸುತ್ತದೆ. ರದ್ದುಗೊಳಿಸುರದ್ದುಗೊಳಿಸು

ಲೋಡಿಂಗ್ ಸಮಯ ಸ್ವಲ್ಪ ತೆಗೆದುಕೊಳ್ಳುತ್ತಿರುವಂತೆನಿಸುತ್ತದೆ.

Twitter ಸಾಮರ್ಥ್ಯ ಮೀರಿರಬಹುದು ಅಥವಾ ಕ್ಷಣಿಕವಾದ ತೊಂದರೆಯನ್ನು ಅನುಭವಿಸುತ್ತಿರಬಹುದು. ಮತ್ತೆ ಪ್ರಯತ್ನಿಸಿ ಅಥವಾ ಹೆಚ್ಚಿನ ಮಾಹಿತಿಗೆ Twitter ಸ್ಥಿತಿಗೆ ಭೇಟಿ ನೀಡಿ.